Par Ivan Manchev, responsable de la communication chez Ambire

L'un des défis avant une adoption plus large de la crypto et de la DeFi est la gestion des clés. Étonnamment, le concept web2 de connexion par e-mail peut le résoudre, même de manière non privative.

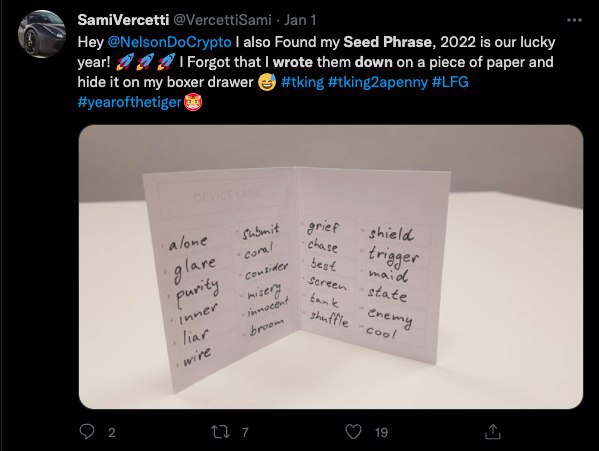

Sur les phrases de départ

- Seul 2. Éblouissement 3. Pureté 4. Intérieur 5. Menteur 6. Fil. …. ???

Vous souvenez-vous de la première fois où l'on vous a demandé d'écrire une phrase clé ? Peut-être avez-vous été confus :

- Pourquoi écrire cela sur papier au lieu de simplement le coller dans Notes ?

- Aurez-vous besoin d'écrire tout cela pour vous "connecter" aux applications Web3 à chaque fois ?

- Pouvez-vous remplacer ces mots par des mots plus familiers ?

- Ugh, ne peuvent-ils pas simplement demander un mot de passe ou quelque chose ?

Les phrases de départ ne sont pas si mauvaises, mais elles ont l'air super bizarres si vous n'avez aucune idée du fonctionnement de la cryptographie. Et la plupart des gens n'ont aucune idée du fonctionnement de la cryptographie.

À l'heure actuelle, 99 % des utilisateurs novices de Web3 ont une expérience Web2 résultant d'années d'utilisation de l'e-mail/du mot de passe comme authentification pour les comptes et les applications. Et tandis que les sociétés de cryptographie et les portefeuilles font de leur mieux pour éduquer les utilisateurs, la confusion semble inévitable et ouvre d'innombrables opportunités pour les escrocs toujours à l'affût.

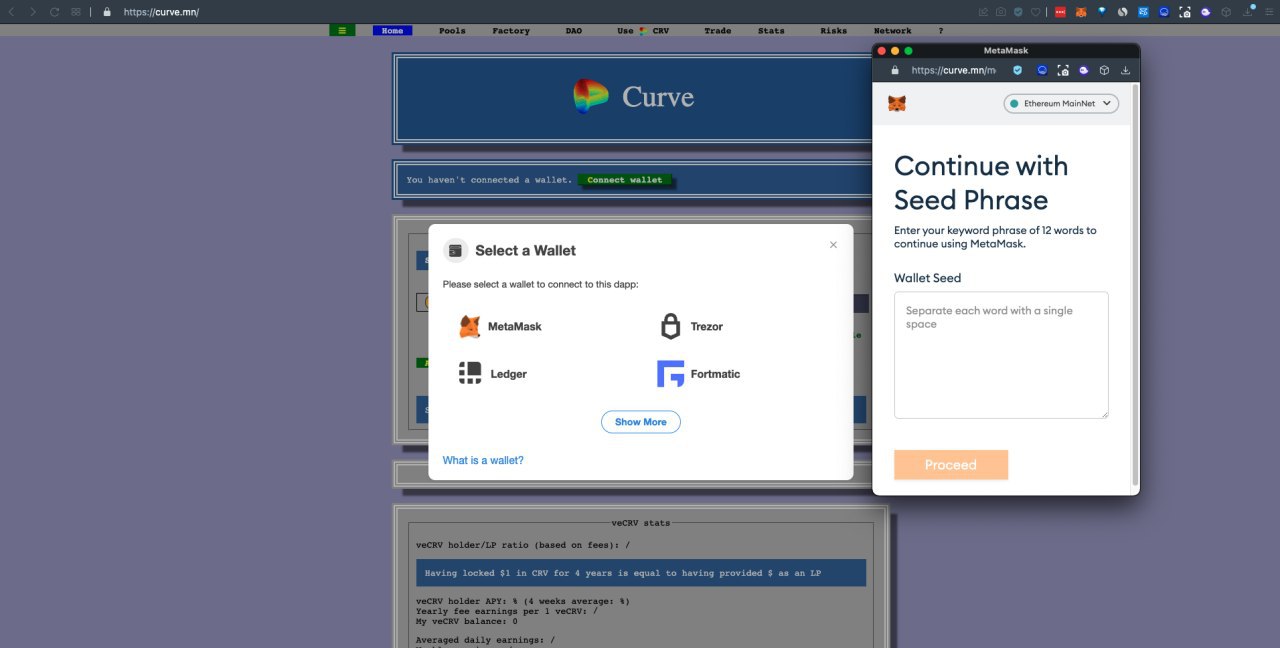

Essayez simplement cette expérience - google "Curve" ou "Aave" ou "Uniswap" et frappez le premier résultat de l'annonce. Essayez de vous connecter et vous ferez l'expérience de l'escroquerie d'ingénierie sociale la plus courante impliquant des phrases de départ - des sites Web imitant Metamask et demandant aux utilisateurs induits en erreur leurs phrases de départ. (En fait, ne faites pas ça - au moins n'écrivez pas votre phrase de départ, s'il vous plaît !)

Cela se produit tout le temps et 2021 était un exemple impressionnant du problème en suspens. Avec la popularité croissante des NFT, de nombreux nouveaux utilisateurs ont rejoint la crypto party l'année dernière. Certains d'entre eux ont eu la chance d'acheter un Bored Ape Yacht Club NFT et de le voir s'apprécier 1000x en prix… seulement pour se le faire voler à cause d'une mauvaise gestion des clés de portefeuille.

Alors pourquoi utilisons-nous encore des phrases clés au lieu de mots de passe ?

Malheureusement, les adresses Ethereum courantes sont déverrouillées avec une clé privée - une longue chaîne de texte. Si vous possédez votre clé, vous pouvez faire ce que vous voulez avec votre adresse. Soit vous conservez votre clé dans un fichier et l'importez pour déverrouiller un portefeuille, soit vous utilisez les mnémoniques de la phrase de départ. Il n'y a aucun moyen d'introduire un mot de passe à la place de la clé privée…

… D'accord, il existe un moyen en fait, mais au prix d'un contrôle total sur votre portefeuille. Certains services conservent les clés privées de leurs utilisateurs et leur permettent d'utiliser des mots de passe pour déverrouiller leurs portefeuilles. Cela permet l'intégration mais enfreint l'un des principes fondamentaux de la décentralisation et ce n'est pas très différent du fonctionnement des services traditionnels. Le service que vous utilisez peut couper votre accès à tout moment.

Et si je vous disais qu'il existe en fait un moyen de déverrouiller votre portefeuille avec e-mail et mot de passe, tout en gardant votre clé ?

Voici les portefeuilles intelligents

Les portefeuilles intelligents ont fait l'objet de nombreuses discussions dans le passé : vous avez peut-être entendu parler d'un concept similaire appelé "abstractions de compte".

Fondamentalement, l'idée est que chaque compte Ethereum sera un contrat intelligent, ce qui ouvre de nombreuses opportunités pour améliorer le crypto UX. Pour les besoins de cet article, nous nous concentrerons sur la gestion des clés.

Plutôt que d'utiliser une seule clé cryptographique pour sécuriser un compte, les portefeuilles intelligents permettent d'utiliser plusieurs clés en utilisant certaines règles. Par exemple, vous pouvez configurer un compte contrôlé par 2 clés, l'une étant votre appareil mobile et l'autre votre portefeuille matériel Trezor, l'appareil mobile ayant des autorisations et des dépenses quotidiennes limitées, tandis que le Trezor est illimité. Ou vous pouvez mettre en place une soi-disant récupération sociale en permettant à un multisig contrôlé par vos proches de récupérer votre compte.

En termes simples, les portefeuilles intelligents sont des contrats intelligents qui peuvent être contrôlés par plusieurs clés cryptographiques - cela "décentralise" l'accès au portefeuille et permet différentes configurations dans lesquelles vous pouvez modifier l'expérience utilisateur de connexion.

Comme vous l'avez peut-être deviné à ce stade, l'un d'eux utilise un e-mail et un mot de passe.

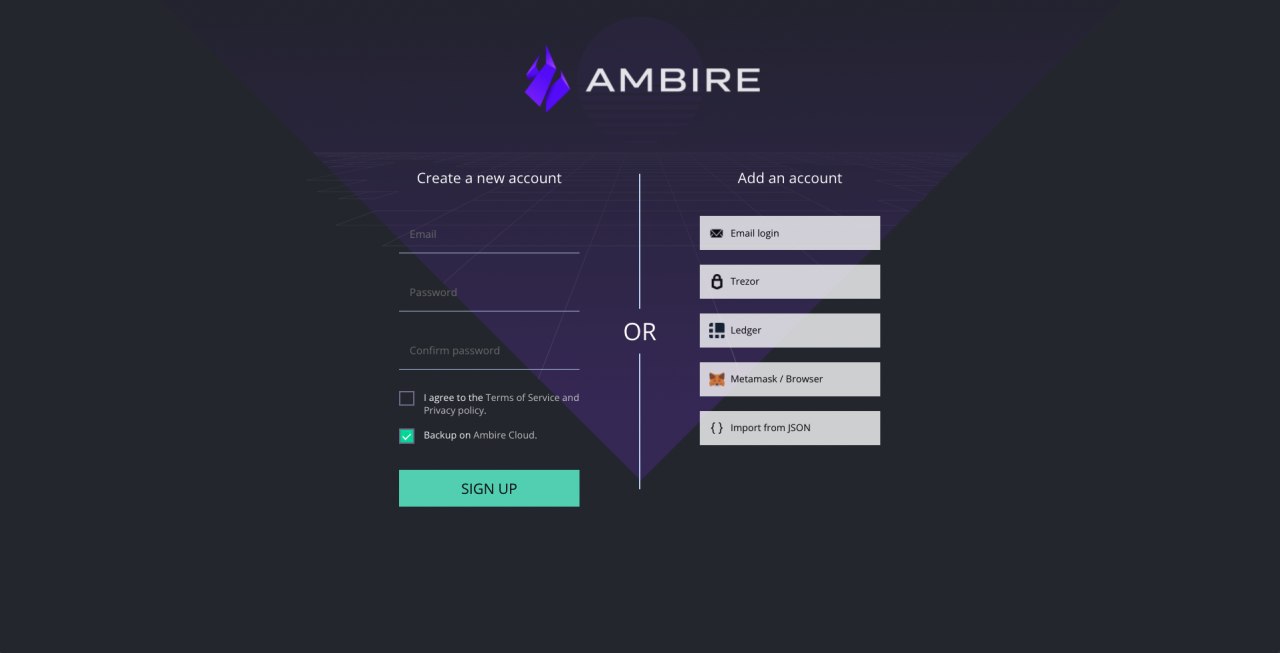

Comment créer un portefeuille intelligent non dépositaire avec enregistrement par e-mail et mot de passe

Nous savons déjà qu'un portefeuille de contrats intelligent peut être contrôlé par deux clés ou plus. Lors de la création du portefeuille Ambire, nous avons décidé de nous appuyer sur cette fonctionnalité et d'activer l'enregistrement par e-mail/mot de passe sans compromettre la propriété du compte par l'utilisateur.

Ambire implémente une authentification traditionnelle avec un e-mail et un mot de passe comme les applications Web2. Ce mode d'authentification est non dépositaire : il fonctionne via un multisig à deux clés en chaîne. Une des clés est stockée dans le stockage du navigateur et est cryptée avec le mot de passe de l'utilisateur, et l'autre clé est stockée sur notre backend via un modèle de sécurité matérielle (HSM).

Vous ne pouvez pas accéder aux fonds en utilisant une seule des deux clés, par exemple si vous êtes un attaquant qui a réussi à compromettre un utilisateur (par exemple via un logiciel malveillant) ou le HSM.

Cependant, une procédure de restauration ne peut être lancée qu'avec une seule clé. La procédure de récupération est un changement temporisé de l'une des deux clés. Si la procédure de récupération n'était pas intentionnelle (par exemple initiée par un attaquant), tout autre détenteur de clé peut l'annuler. Mais s'il a été initié légitimement (par exemple si vous avez perdu l'une des deux clés ou si vous avez oublié votre mot de passe), vous pouvez simplement attendre le timelock, et vous aurez ensuite accès à votre compte.

Pour résumer, les comptes e-mail/mot de passe sont des portefeuilles multi-signatures, qui débloquent :

- Lorsque 2 signatures sont fournies – utilisées en mode de fonctionnement normal ; ou

- Lorsque 1 signature est fournie, mais avec un timelock ; utilisé pour la récupération de mot de passe, ou au cas où le backend Ambire deviendrait indisponible.

La deuxième clé est normalement déverrouillée par un code de confirmation spécifique à (dérivé d'un hachage de) la transaction, mais d'autres méthodes d'authentification telles que OTP 2FA ou FaceID peuvent être utilisées.

Un avantage supplémentaire de ce modèle est que la deuxième clé peut appliquer des règles de sécurité supplémentaires telles que les limites de dépenses et la vérification des contrats ou des appels malveillants (par exemple, des approbations infinies aux EOA). Étant donné que ces règles sont vérifiées hors chaîne par le HSM, elles peuvent être facilement modifiées ou améliorées. De plus, des contrôles sophistiqués peuvent être effectués sans coût de gaz supplémentaire, permettant l'utilisation de l'IA ou du ML à l'avenir.

Si vous êtes curieux d'en savoir plus à ce sujet, vous devriez consulter le Le modèle de sécurité d'Ambire Wallet.

Comment ça va

Nous avons lancé Ambire Wallet en décembre après deux mois de test rapide de notre modèle de sécurité. Plus de 45,000 3 utilisateurs se sont inscrits depuis et devinez quoi - la majorité des comptes sont contrôlés par e-mail et mot de passe. Pour le moment, nous travaillons à la sortie d'une version mobile du portefeuille pour iOS et Android au cours du premier semestre de cette année. Ce sera le véritable test du modèle d'enregistrement par e-mail + mot de passe, car nous espérons attirer des personnes qui n'ont aucune expérience WebXNUMX.

Si vous souhaitez essayer le portefeuille Ambire, rendez-vous sur https://www.ambire.com/ et créez votre compte en moins d'une minute.

Source : https://cryptodaily.co.uk/2022/02/future-web3-logins-email-password